„Advanced Encryption Standard” változatai közötti eltérés

Új oldal, tartalma: „{{Nyúlj bele!}} {{Építés alatt}} <!--{{Infobox block cipher | name = AES | image = 280px|center | caption = The <t…” |

(Nincs különbség)

|

A lap 2013. november 8., 21:17-kori változata

|

|

Ennek a felhasználói allapnak a tulajdonosa megengedi – vagy még kéri is –, hogy az allapba más szerkesztők konstruktív céllal belenyúljanak. |

| Ez a szócikk/szakasz most épül, még dolgoznak az első verzión! |

Az Advanced Encryption Standard (AES) egy módszer elektronikus adatok titkosítására. A módszert a U.S. National Institute of Standards and Technology által meghirdettet versenyre beküldött eljárások közül választották ki 2001-ben.[1] A kiválasztott módszer a Rijndael titkosításon[2] alapszik amit két Belga kriptográfiai szakember fejlesztett ki, Joan Daemen és Vincent Rijmen, és küldött be a szervezetnek a kiválasztásra.[3]

Az AES-t számos nemzetközi szervezet használja, köztük az Amerikai Egyesült Államok jegybakja is. Az eljárás a korábbi hivatalos ajánlást a Data Encryption Standard (DES)-t,[4] váltotta le. A korábbi ajánlás 1977-ben született. Az AES egy szimmetrikus kulcsú titkosítás, ami azt jelenti, hogy az adatok titkosításához ugyanazt a kulcsot használják mint az adatok visszafejtéséhez.

Az AES-t 2001. november 26-án, az Amerikai Egyesült Államok szabadalmi hivatala, a NIST hozta nyilvánosságra a U.S. FIPS PUB 197 (FIPS 197) jelzéssel elátott dokumentumban.[1] Ezt egy 5 éves kiválasztási folyamat előzte meg, amely során 15 módszer közül választották ki a végül elfogadott Rijndael titkosítást (További információkért lásd: Advanced Encryption Standard process(angol nyelvű)). 2002-ben az amerikai kormány első számú módszerévé vált. Az AES az ISO/IEC 18033-3 szabvány része. Az eljárás elérhető a legtöbb titkositással foglalkozó szoftverben. Ez volt az első olyan széles körben nyilvánosságra hozott módszer amit az amerikai National Security Agency (NSA) elfogadott mint titkos információk titkosítására használható eljárást.

A Rijndael név az összevonása készítők(Joan Daemen és Vincent Rijmen) nevének. Hivatalosan, AES-nek, csak a Rijndael kódolás azon változatát tekinthetjük, ahol a blokkméret 128 bit.

A titkosítás leírása

Az AES a Rijndael kódolás olyan változata ahol a blokkméret szigorúan 128 bit a kulcs pedig 128, 192, vagy 256 bit. Összehasonlításként a Rijndael kódolásban a blokkméret és a kulcsméret is lehet akárhány többszöröse 32 bitnek azzal a kikötéssel hogy mind a kulcs mind a blokkméret minimum 128 és maximum 256 bit lehet.

Az AES 4x4 mátrixokat[5] használ a titkosítás során habár más blokkméret esetén más a mátrix mérete is.

A kulcsméret meghatározza hogy a bemeneti információt hány átalakítási ciklus éri míg eléri a "végleges" titkosított állapotát. A titkosítási ciklusok száma a következőképpen alakul:

- 10 ciklus 128 bites kulcs esetén.

- 12 ciklus 192 bites kulcs esetén.

- 14 ciklus 256 bites kulcs esetén.

Minden ciklus számos lépést foglal magában, ezek között van az a lépés is ami kulcs alapján módosítja a mátrixot. A visszaalakítás során ugyanennyi ellentétes ciklust hajtanak végre a kulcs segítségével.

A részletes leírása

- A tényleges kulcsok előállítása a nyers kulcsból a Rijndael féle módszerrel(Lásd az angol nyelvű Rijndael key schedule cikket).

- Előkészítés

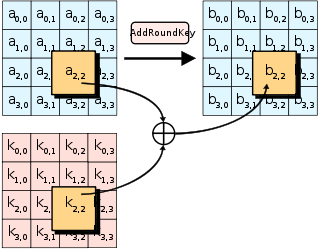

- AddRoundKey A mátrix minden bájtját bitenténti xorral módosítják a tényleges kulcs segítségével.

- Ciklusonként ismétlődő lépések.

- SubBytes—egy nemlineáris helyettesítési kódolós a Rijndael S-box szerint.

- ShiftRows—egy keverési lépés ahol a sorokat körkörösen(tehát a sor végi elemek megjelennek a sor elején) eltolják egy meghatározott mértékkel.

- MixColumns—egy lépés ahol az oszlopok mind a négy bájtját kombinálják.

- AddRoundKey

- Utolsó ciklus (nincs MixColumns lépés)

- SubBytes

- ShiftRows

- AddRoundKey

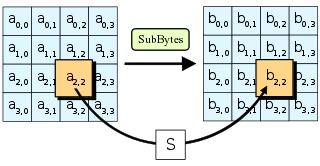

A SubBytes lépés

Ebben a lépésben, minden bájtot a state mátrixban lecserélnek egy 8-bites helyettesítési tábla, a Rijndael S-box segítségével. Ez a művelet biztosítja, hogy a szöveg nemlineáris lesz a kódolási szakaszban. Hogy az egyszerű algebrai tulajdonságokra támaszkodó támadásokat kiküszöböljék az S-boxot egy Galois test(2^8) multiplikatív inverzének és egy affin transzformáció segítségével készítik.

A ShiftRows lépés

A ShiftRows lépés a mátrix sorait módosítja, körkörös eltolással. Minden sort egy meghatározott, de soronként különböző mértékben eltolják. Az AES-ben az első sor változatlan marad ebben a lépésben. A második sor minden bájtját egyszeresen tolják balra. Hasonlóan, a harmadik és a negyedik sort 2 illetve 3 bájttal tolják balra. 128 és 192 bites blokkokban az eltolás megegyezik. Az n. sort n-1 bájttal tolják el. Így minden oszlop a ShiftRows lépés után csak azokból a bájtokból áll amiket a transzformáció elött is tartalmazott az adott sor.(Nagyobb Rijndael blokkméret esetén az eltolás más módszerrel történik). 256 bites blokkméret esetében az első sor változatlan marad, míg a 2., 3., 4., esetében az eltolás 1 bájt, 3 bájt és 4 bájt. Ez a módszer csak 256 blokkméret esetében alkalmazandó. Emlékeztetőül az AES nem támogatja a 256 blokkméretet.

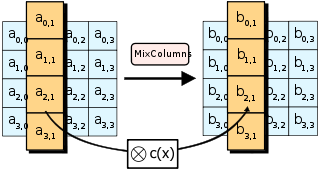

A MixColumns lépés

A MixColumns lépésben, minden oszlop 4 bájtját módosítják egy nem invertálható lináris transzformáció szerint. A MixColumns lépésben a bemeneti információ a 4 bájt és a kimenet 4 bájt outputs four bytes, where each input byte affects all four output bytes. Together with ShiftRows, MixColumns provides diffusion in the cipher.

During this operation, each column is multiplied by the known matrix that for the 128-bit key is:

The multiplication operation is defined as: multiplication by 1 means no change, multiplication by 2 means shifting to the left, and multiplication by 3 means shifting to the left and then performing xor with the initial unshifted value. After shifting, a conditional xor with 0x11B should be performed if the shifted value is larger than 0xFF.

In more general sense, each column is treated as a polynomial over GF(28) and is then multiplied modulo x4+1 with a fixed polynomial c(x) = 0x03 · x3 + x2 + x + 0x02. The coefficients are displayed in their hexadecimal equivalent of the binary representation of bit polynomials from GF(2)[x]. The MixColumns step can also be viewed as a multiplication by a particular MDS matrix in a finite field. This process is described further in the article Rijndael mix columns.

The AddRoundKey step

In the AddRoundKey step, the subkey is combined with the state. For each round, a subkey is derived from the main key using Rijndael's key schedule; each subkey is the same size as the state. The subkey is added by combining each byte of the state with the corresponding byte of the subkey using bitwise XOR.

Optimization of the cipher

On systems with 32-bit or larger words, it is possible to speed up execution of this cipher by combining the SubBytes and ShiftRows steps with the MixColumns step by transforming them into a sequence of table lookups. This requires four 256-entry 32-bit tables, and utilizes a total of four kilobytes (4096 bytes) of memory — one kilobyte for each table. A round can then be done with 16 table lookups and 12 32-bit exclusive-or operations, followed by four 32-bit exclusive-or operations in the AddRoundKey step.[6]

If the resulting four-kilobyte table size is too large for a given target platform, the table lookup operation can be performed with a single 256-entry 32-bit (i.e. 1 kilobyte) table by the use of circular rotates.

Using a byte-oriented approach, it is possible to combine the SubBytes, ShiftRows, and MixColumns steps into a single round operation.[7]

Security

Until May 2009, the only successful published attacks against the full AES were side-channel attacks on some specific implementations. The National Security Agency (NSA) reviewed all the AES finalists, including Rijndael, and stated that all of them were secure enough for U.S. Government non-classified data. In June 2003, the U.S. Government announced that AES could be used to protect classified information:

The design and strength of all key lengths of the AES algorithm (i.e., 128, 192 and 256) are sufficient to protect classified information up to the SECRET level. TOP SECRET information will require use of either the 192 or 256 key lengths. The implementation of AES in products intended to protect national security systems and/or information must be reviewed and certified by NSA prior to their acquisition and use.[8]

AES has 10 rounds for 128-bit keys, 12 rounds for 192-bit keys, and 14 rounds for 256-bit keys. By 2006, the best known attacks were on 7 rounds for 128-bit keys, 8 rounds for 192-bit keys, and 9 rounds for 256-bit keys.[9]

Known attacks

For cryptographers, a cryptographic "break" is anything faster than a brute force—performing one trial decryption for each key (see Cryptanalysis). This includes results that are infeasible with current technology. The largest successful publicly known brute force attack against any block-cipher encryption was against a 64-bit RC5 key by distributed.net in 2006.[10]

AES has a fairly simple algebraic description.[11] In 2002, a theoretical attack, termed the "XSL attack", was announced by Nicolas Courtois and Josef Pieprzyk, purporting to show a weakness in the AES algorithm due to its simple description.[12] Since then, other papers have shown that the attack as originally presented is unworkable; see XSL attack on block ciphers.

During the AES process, developers of competing algorithms wrote of Rijndael, "...we are concerned about [its] use...in security-critical applications."[13] However, in October 2000 at the end of the AES selection process, Bruce Schneier, a developer of the competing algorithm Twofish, wrote that while he thought successful academic attacks on Rijndael would be developed someday, "I do not believe that anyone will ever discover an attack that will allow someone to read Rijndael traffic."[14]

On July 1, 2009, Bruce Schneier blogged[15] about a related-key attack on the 192-bit and 256-bit versions of AES, discovered by Alex Biryukov and Dmitry Khovratovich,[16] which exploits AES's somewhat simple key schedule and has a complexity of 2119. In December 2009 it was improved to 299.5. This is a follow-up to an attack discovered earlier in 2009 by Alex Biryukov, Dmitry Khovratovich, and Ivica Nikolić, with a complexity of 296 for one out of every 235 keys.[17]

Another attack was blogged by Bruce Schneier[18] on July 30, 2009 and released as a preprint[19] on August 3, 2009. This new attack, by Alex Biryukov, Orr Dunkelman, Nathan Keller, Dmitry Khovratovich, and Adi Shamir, is against AES-256 that uses only two related keys and 239 time to recover the complete 256-bit key of a 9-round version, or 245 time for a 10-round version with a stronger type of related subkey attack, or 270 time for an 11-round version. 256-bit AES uses 14 rounds, so these attacks aren't effective against full AES.

In November 2009, the first known-key distinguishing attack against a reduced 8-round version of AES-128 was released as a preprint.[20] This known-key distinguishing attack is an improvement of the rebound or the start-from-the-middle attacks for AES-like permutations, which view two consecutive rounds of permutation as the application of a so-called Super-Sbox. It works on the 8-round version of AES-128, with a time complexity of 248, and a memory complexity of 232.

In July 2010 Vincent Rijmen published an ironic paper on "chosen-key-relations-in-the-middle" attacks on AES-128.[21]

The first key-recovery attacks on full AES were due to Andrey Bogdanov, Dmitry Khovratovich, and Christian Rechberger, and were published in 2011.[22] The attack is based on bicliques and is faster than brute force by a factor of about four. It requires 2126.1 operations to recover an AES-128 key. For AES-192 and AES-256, 2189.7 and 2254.4 operations are needed, respectively.

Side-channel attacks

Side-channel attacks do not attack the underlying cipher thus don't relate to how security is described here, but rather attack implementations of the cipher on systems which inadvertently leak data. There are several such known attacks on certain implementations of AES.

In April 2005, D.J. Bernstein announced a cache-timing attack that he used to break a custom server that used OpenSSL's AES encryption.[23] The attack required over 200 million chosen plaintexts.[24] The custom server was designed to give out as much timing information as possible (the server reports back the number of machine cycles taken by the encryption operation); however, as Bernstein pointed out, "reducing the precision of the server's timestamps, or eliminating them from the server's responses, does not stop the attack: the client simply uses round-trip timings based on its local clock, and compensates for the increased noise by averaging over a larger number of samples." [23]

In October 2005, Dag Arne Osvik, Adi Shamir and Eran Tromer presented a paper demonstrating several cache-timing attacks against AES.[25] One attack was able to obtain an entire AES key after only 800 operations triggering encryptions, in a total of 65 milliseconds. This attack requires the attacker to be able to run programs on the same system or platform that is performing AES.

In December 2009 an attack on some hardware implementations was published that used differential fault analysis and allows recovery of a key with a complexity of 232.[26]

In November 2010 Endre Bangerter, David Gullasch and Stephan Krenn published a paper which described a practical approach to a "near real time" recovery of secret keys from AES-128 without the need for either cipher text or plaintext. The approach also works on AES-128 implementations that use compression tables, such as OpenSSL.[27] Like some earlier attacks this one requires the ability to run unprivileged code on the system performing the AES encryption, which may be achieved by malware infection far more easily than commandeering the root account.[28]

NIST/CSEC validation

The Cryptographic Module Validation Program (CMVP) is operated jointly by the United States Government's National Institute of Standards and Technology (NIST) Computer Security Division and the Communications Security Establishment (CSE) of the Government of Canada. The use of cryptographic modules validated to NIST FIPS 140-2 is required by the United States Government for encryption of all data that has a classification of Sensitive but Unclassified (SBU) or above. From NSTISSP #11, National Policy Governing the Acquisition of Information Assurance: "Encryption products for protecting classified information will be certified by NSA, and encryption products intended for protecting sensitive information will be certified in accordance with NIST FIPS 140-2." [29]

The Government of Canada also recommends the use of FIPS 140 validated cryptographic modules in unclassified applications of its departments.

Although NIST publication 197 ("FIPS 197") is the unique document that covers the AES algorithm, vendors typically approach the CMVP under FIPS 140 and ask to have several algorithms (such as Triple DES or SHA1) validated at the same time. Therefore, it is rare to find cryptographic modules that are uniquely FIPS 197 validated and NIST itself does not generally take the time to list FIPS 197 validated modules separately on its public web site. Instead, FIPS 197 validation is typically just listed as an "FIPS approved: AES" notation (with a specific FIPS 197 certificate number) in the current list of FIPS 140 validated cryptographic modules.

The Cryptographic Algorithm Validation Program (CAVP)[30] allows for independent validation of the correct implementation of the AES algorithm at a reasonable cost[forrás?]. Successful validation results in being listed on the NIST validations page. This testing is a pre-requisite for the FIPS 140-2 module validation described below. However, successful CAVP validation in no way implies that the cryptographic module implementing the algorithm is secure. Lacking FIPS 140-2 validation or specific approval by the NSA, a cryptographic module is not deemed secure by the US Government and cannot be used to protect government data.[29]

FIPS 140-2 validation is challenging to achieve both technically and fiscally.[31] There is a standardized battery of tests as well as an element of source code review that must be passed over a period of a few weeks. The cost to perform these tests through an approved laboratory can be significant (e.g., well over $30,000 US)[31] and does not include the time it takes to write, test, document and prepare a module for validation. After validation, modules must be re-submitted and re-evaluated if they are changed in any way. This can vary from simple paperwork updates if the security functionality did not change to a more substantial set of re-testing if the security functionality was impacted by the change.

Test vectors

Test vectors are a set of known ciphers for a given input and key. NIST distributes the reference of AES test vectors as AES Known Answer Test (KAT) Vectors (in ZIP format).

Performance

High speed and low RAM requirements were criteria of the AES selection process. Thus AES performs well on a wide variety of hardware, from 8-bit smart cards to high-performance computers.

On a Pentium Pro, AES encryption requires 18 clock cycles / byte,[32] equivalent to a throughput of about 11 MiB/s for a 200 MHz processor. On a Pentium M 1.7 GHz throughput is about 60 MiB/s.

On Intel i3/i5/i7 CPUs supporting AES-NI instruction set extensions, throughput can be over 700MiB/s per thread.[forrás?]

Implementations

See also

- Disk encryption

- Multiscale Electrophysiology Format (MEF)

- Whirlpool – hash function created by Vincent Rijmen and Paulo S. L. M. Barreto

Notes

- ↑ a b Announcing the ADVANCED ENCRYPTION STANDARD (AES). Federal Information Processing Standards Publication 197. United States National Institute of Standards and Technology (NIST), 2001. november 26. (Hozzáférés: 2012. október 2.)

- ↑ AES Proposal: Rijndael. National Institute of Standards and Technology, 2003. szeptember 4. (Hozzáférés: 2013. február 21.)

- ↑ John Schwartz. „U.S. Selects a New Encryption Technique”, New York Times , 2000. október 3.

- ↑ Westlund, Harold B.. „NIST reports measurable success of Advanced Encryption Standard”, Journal of Research of the National Institute of Standards and Technology

- ↑ A mátrixokat a bemenetből úgy építik fel hogy veszik az első 4 bájtot, ez lesz a mátrix első oszlopa, és így tovább, míg a mátrix el nem készül.

- ↑ "Efficient software implementation of AES on 32-bit platforms". Lecture Notes in Computer Science: 2523. 2003

- ↑ byte-oriented-aes - A public domain byte-oriented implementation of AES in C - Google Project Hosting. Code.google.com. (Hozzáférés: 2012. december 23.)

- ↑ Lynn Hathaway: National Policy on the Use of the Advanced Encryption Standard (AES) to Protect National Security Systems and National Security Information (PDF), 2003. június 1. (Hozzáférés: 2011. február 15.)

- ↑ John Kelsey, Stefan Lucks, Bruce Schneier, Mike Stay, David Wagner, and Doug Whiting, Improved Cryptanalysis of Rijndael, Fast Software Encryption, 2000 pp213–230 [1]

- ↑ Is encryption really crackable?. Ziff-Davis, 2006. április 30. [2010. augusztus 7-i dátummal az eredetiből archiválva]. (Hozzáférés: 2010. augusztus 7.)

- ↑ Sean Murphy. University of London. (Hozzáférés: 2008. november 2.)

- ↑ Bruce Schneier: AES News, Crypto-Gram Newsletter, September 15, 2002. [2007. július 7-i dátummal az eredetiből archiválva]. (Hozzáférés: 2007. július 27.)

- ↑ Niels Ferguson, Richard Schroeppel, Doug Whiting (2001). „A simple algebraic representation of Rijndael” (PDF/PostScript). Proceedings of Selected Areas in Cryptography, 2001, Lecture Notes in Computer Science: 103–111, Springer-Verlag. [2006. november 4-i dátummal az eredetiből archiválva]. Hozzáférés: 2006. október 6.

- ↑ Bruce Schneier, AES Announced, October 15, 2000

- ↑ Bruce Schneier: New Attack on AES. Schneier on Security, A blog covering security and security technology, 2009. július 1. [2010. február 8-i dátummal az eredetiből archiválva]. (Hozzáférés: 2010. március 11.)

- ↑ Biryukov, Alex; Khovratovich, Dmitry: Related-key Cryptanalysis of the Full AES-192 and AES-256, 2009. december 4. (Hozzáférés: 2010. március 11.)

- ↑ Distinguisher and Related-Key Attack on the Full AES-256, Advances in Cryptology – CRYPTO 2009. Springer Berlin / Heidelberg, 231–249. o.. DOI: 10.1007/978-3-642-03356-8_14 (2009). ISBN 978-3-642-03355-1. Hozzáférés ideje: 2010. március 11.

- ↑ Bruce Schneier: Another New AES Attack. Schneier on Security, A blog covering security and security technology, 2009. július 30. (Hozzáférés: 2010. március 11.)

- ↑ Alex Biryukov; Orr Dunkelman; Nathan Keller; Dmitry Khovratovich; Adi Shamir: Key Recovery Attacks of Practical Complexity on AES Variants With Up To 10 Rounds, 2009. augusztus 19. [2010. január 28-i dátummal az eredetiből archiválva]. (Hozzáférés: 2010. március 11.)

- ↑ Henri Gilbert; Thomas Peyrin: Super-Sbox Cryptanalysis: Improved Attacks for AES-like permutations, 2009. november 9. (Hozzáférés: 2010. március 11.)

- ↑ Vincent Rijmen: Practical-Titled Attack on AES-128 Using Chosen-Text Relations, 2010

- ↑ Andrey Bogdanov, Dmitry Khovratovich, and Christian Rechberger: Biclique Cryptanalysis of the Full AES, 2011

- ↑ a b Index of formal scientific papers. Cr.yp.to. (Hozzáférés: 2008. november 2.)

- ↑ Bruce Schneier: AES Timing Attack. [2007. február 12-i dátummal az eredetiből archiválva]. (Hozzáférés: 2007. március 17.)

- ↑ Dag Arne Osvik1, Adi Shamir2 and Eran Tromer2 (2005. november 20.). „Cache Attacks and Countermeasures: the Case of AES” (PDF). (Hozzáférés: 2008. november 2.)

- ↑ Dhiman Saha, Debdeep Mukhopadhyay, Dipanwita RoyChowdhury. „A Diagonal Fault Attack on the Advanced Encryption Standard” (PDF). [2009. december 22-i dátummal az eredetiből archiválva]. (Hozzáférés: 2009. december 8.)

- ↑ Endre Bangerter, David Gullasch and Stephan Krenn: Cache Games – Bringing Access-Based Cache Attacks on AES to Practice, 2010

- ↑ Breaking AES-128 in realtime, no ciphertext required | Hacker News. News.ycombinator.com. (Hozzáférés: 2012. december 23.)

- ↑ a b http://www.cnss.gov/Assets/pdf/nstissp_11_fs.pdf

- ↑ NIST.gov - Computer Security Division - Computer Security Resource Center. Csrc.nist.gov. (Hozzáférés: 2012. december 23.)

- ↑ a b OpenSSL, openssl@openssl.org: OpenSSL's Notes about FIPS certification. Openssl.org. (Hozzáférés: 2012. december 23.)

- ↑ Performance Comparisons of the AES submissions (PDF), 1999. február 1. (Hozzáférés: 2010. december 28.)

References

- Nicolas Courtois, Josef Pieprzyk, "Cryptanalysis of Block Ciphers with Overdefined Systems of Equations". pp267–287, ASIACRYPT 2002.

- Joan Daemen, Vincent Rijmen, "The Design of Rijndael: AES – The Advanced Encryption Standard." Springer, 2002. ISBN 3-540-42580-2.

- Christof Paar, Jan Pelzl, "The Advanced Encryption Standard", Chapter 4 of "Understanding Cryptography, A Textbook for Students and Practitioners". (companion web site contains online lectures on AES), Springer, 2009.